Imagina tener a cien hackers de élite auditando cada línea de tu código, las 24 horas del día, sin pedir un aumento de sueldo ni tomarse un café de descanso. Esa es la fantasía técnica que Microsoft acaba de hacer realidad con su último gran movimiento. Han puesto sobre la mesa un arma de defensa que promete destrozar las métricas de la ciberseguridad moderna. Una auténtica locura.

Y es que, los de Redmond acaban de presentar oficialmente MDASH (Multi-Model Agentic Scanning Harness). Se trata de un ecosistema diseñado para detectar fallos críticos de software coordinando a más de 100 agentes de inteligencia artificial trabajando en paralelo. Olvídate de los tediosos escaneos manuales o de cruzar los dedos antes de lanzar un parche. Este enjambre audita, localiza y verifica las grietas del sistema antes de que los cibercriminales siquiera sospechen de su existencia.

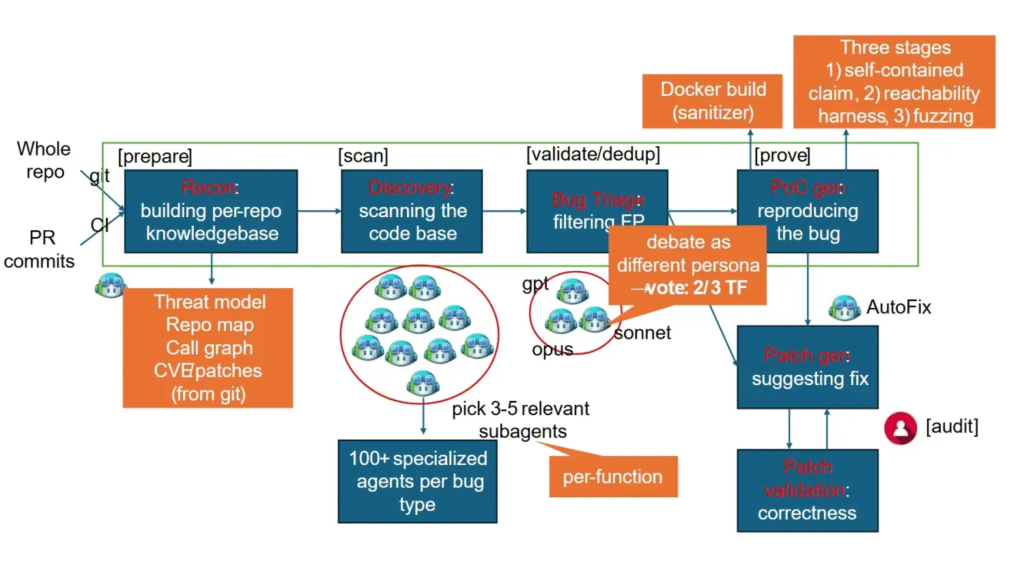

Frente a la tendencia actual de usar un gigantesco y pesado LLM lineal, el enfoque de Microsoft rompe el molde con una especialización brutal. Es una cadena de montaje pura y dura. Algunos agentes actúan como sabuesos buscando patrones extraños en el código fuente. Acto seguido, otro escuadrón entra a validar matemáticamente esos hallazgos. Y finalmente, un tercer grupo, el más destructivo, genera los prompts y comandos necesarios para forzar la activación del error. Todo ello sin intervención humana inicial.

En concreto, este titán ha sido forjado a fuego por los equipos de Autonomous Code Security y de investigación de ataques de Windows. Pero la verdadera genialidad de esta arquitectura es que es totalmente independiente del modelo subyacente. Si mañana sale un motor de IA más rápido o eficiente, los ingenieros pueden cambiar las piezas del puzle sin tener que reconstruir la plataforma entera. Así de simple.

Como bien detalla Taesoo Kim, vicepresidente de seguridad agéntica de la firma, en una publicación en el blog de seguridad de Microsoft, cometeríamos un error al centrarnos solo en el modelo de lenguaje. El LLM es solo la gasolina, pero el producto real y revolucionario es todo el sistema de engranajes que coordina a los agentes.

La masacre de los zero-days: 16 agujeros críticos cerrados en la sombra

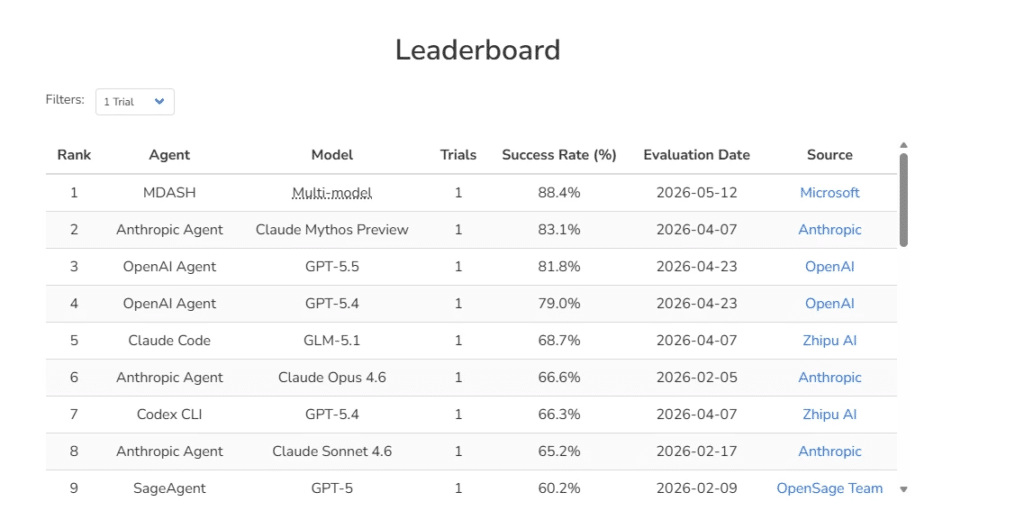

Si miramos los números, el rendimiento de MDASH en entornos de prueba ni se inmuta ante los desafíos. En el exigente benchmark público CyberGym, la herramienta ha aplastado a sus rivales con una puntuación del 88,45%. Esto no es ganar por la mínima, le saca cinco puntos enteros de ventaja a la start-up o sistema que va en segundo lugar.

Evidentemente, los laboratorios están muy bien para sacar pecho, pero donde la IA se la juega es en la trinchera. Y aquí es donde la historia se pone tensa. El sistema ya ha cazado 16 vulnerabilidades desconocidas en el mismísimo núcleo de Windows. Peor aún: cuatro de estos fallos eran de severidad crítica y apuntaban al corazón de miles de infraestructuras empresariales. Un desastre a punto de estallar.

Una de estas pesadillas silenciosas era la falla CVE-2026-33827. Este error impactaba de lleno en la pila IPv4 del sistema operativo y, para agravar las cosas, podía explotarse de forma remota sin requerir ninguna autenticación previa. Otra bomba desactivada a tiempo fue la vulnerabilidad en el servicio IKEEXT, encargado de las claves en las conexiones VPN. A un atacante le bastaba enviar dos simples paquetes UDP para conseguir privilegios máximos del sistema. Sin que la víctima hiciese un solo clic.

A ello se le suma la cacería de otros dos bugs terroríficos que afectaban al componente Netlogon y al cliente DNS de Windows. Ambas vulnerabilidades reventaron los medidores de riesgo, alcanzando una nota de 9,8 sobre 10 en la temida escala CVSS. Casi nada.

El «qué hubiera pasado si…» que da vértigo a los programadores

Lo que realmente tiene a la industria frotándose los ojos son las pruebas retrospectivas. Los ingenieros soltaron a MDASH sobre el código antiguo de Windows para comprobar cuántos dolores de cabeza nos habríamos ahorrado si esta tecnología hubiera llegado antes. Los datos te dejan helado.

El sistema logró cazar el 96% de los fallos históricos en el archivo clfs.sys a lo largo de un lustro. Pero es que en componentes estructurales como tcpip.sys, la IA clavó un aplastante 100% de tasa de detección. Significa que prácticamente todos los parches de emergencia que hemos sufrido en los últimos años se podrían haber corregido semanas antes de que el software saliera de las oficinas de Microsoft.

Pero claro, un arma de este calibre no se le entrega a cualquiera. La compañía ya ha avisado de que MDASH llegará exclusivamente en fase de vista previa para clientes empresariales. Es una suite quirúrgica diseñada para equipos profesionales de operaciones de seguridad que lidian con terabytes de código al día. No intentes buscarla para instalarla en tu ordenador de casa.

La carrera armamentística en internet ha dejado atrás a los humanos tecleando de madrugada. Ahora la guerra se libra entre ejércitos de algoritmos y redes neuronales. Veremos si las mafias del ransomware son capaces de reinventarse, o si esta muralla sintética es, por fin, la defensa definitiva.

Me dedico al SEO y la monetización con proyectos propios desde 2019. Un friki de las nuevas tecnologías desde que tengo uso de razón.

Estoy loco por la Inteligencia Artificial y la automatización.