Llevamos meses escuchando que la era de los PC con inteligencia artificial va a cambiar nuestra forma de trabajar para siempre. Pero la realidad, a veces, te da una buena bofetada. Microsoft nos ha prometido una revolución con sus nuevos equipos Copilot+, pero su función más cacareada se acaba de convertir en una auténtica pesadilla de privacidad.

Y es que el problema no está en el hardware. Para ejecutar estos modelos masivos en local, los nuevos ordenadores equipan procesadores como los Snapdragon X Elite, que incluyen NPUs con más de 40 TOPS de potencia y un mínimo de 16 GB de RAM. Unas especificaciones bestiales. Sin embargo, el software que corre por sus venas es otra historia.

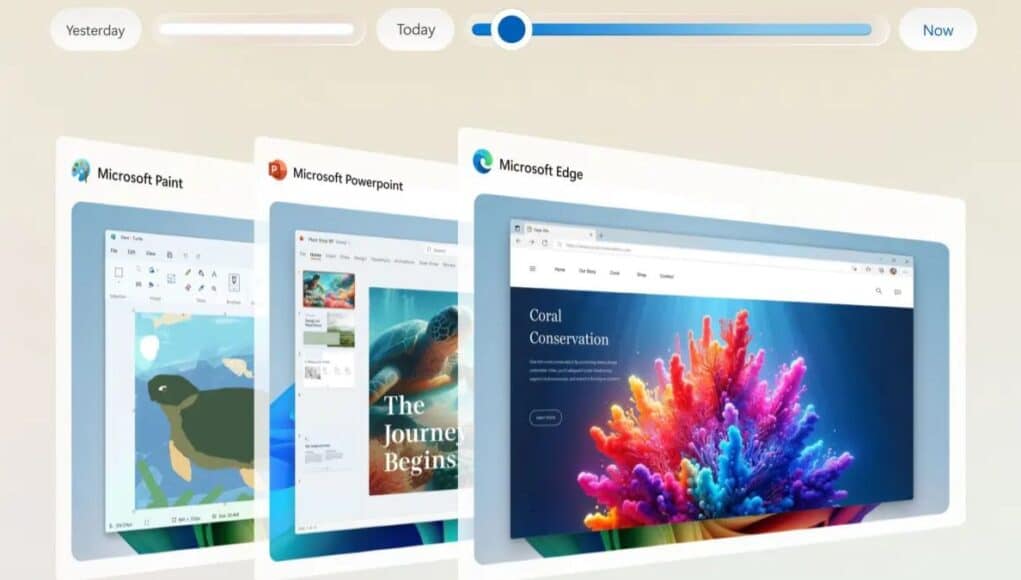

La polémica gira en torno a Recall, una herramienta diseñada para actuar como una memoria fotográfica de tu PC. Su trabajo es sencillo: toma capturas de pantalla constantes de todo lo que haces para que puedas «viajar en el tiempo» y recuperar cualquier cosa que hayas visto antes. Una idea muy ambiciosa sobre el papel.

Una bóveda de datos con la puerta abierta

El gran inconveniente es el tipo de datos que esta IA traga a diario. En concreto, Recall almacena información extremadamente sensible en tu disco duro local. Estamos hablando de números de tarjetas de crédito, contraseñas tecleadas, documentos confidenciales y conversaciones privadas. Todo empaquetado en una base de datos que, en teoría, debería ser inexpugnable.

Pero claro, la letra pequeña es que esa supuesta seguridad es un coladero. Tras haber sido retirada temporalmente por críticas previas, la función ha vuelto, y sigue siendo igual de vulnerable. El investigador de seguridad Alexander Hagenah acaba de demostrar que romper esta protección es un juego de niños para un atacante mínimamente preparado.

Para probar su punto, este experto ha creado y filtrado una herramienta bautizada como TotalRecall Reloaded. Si te gusta analizar código, puedes investigar cómo está construida directamente en el GitHub de TotalRecall. Básicamente, es una pieza de software diseñada quirúrgicamente para acceder a tus datos cifrados justo después de que te hayas autenticado con Windows Hello.

El ataque silencioso que burla a Windows Hello

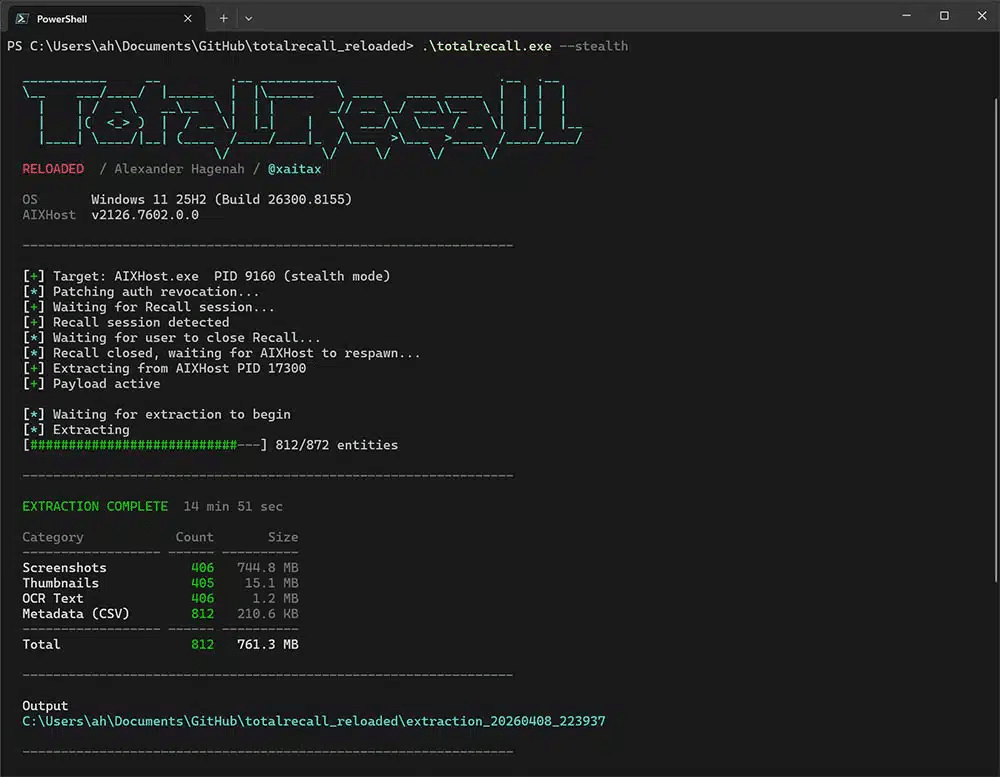

Si miramos bajo el capó, la forma en la que opera este exploit asusta bastante. No necesitas ser un superusuario ni hackear el núcleo del sistema. La herramienta utiliza un inyector ejecutable (.exe) estándar acompañado de una librería DLL. Funciona operando bajo privilegios de usuario normal. Así de simple.

La mecánica del ataque es metódica. Primero, el script malicioso utiliza el comando –launch. Esto fuerza el proceso de autenticación legítimo de Windows. Tú, como usuario, pones tu PIN, tu huella dactilar o usas el reconocimiento facial. En ese momento, los datos se descifran para que el sistema operativo los use.

A ello se le suma la peor parte del proceso: el comando –stealth. Una vez que la base de datos está desbloqueada por tu propia cara o dedo, este modo sigiloso extrae absolutamente todo en segundo plano sin levantar sospechas, lo que provoca una fuga de datos masiva. El usuario no ve ninguna ventana extraña ni percibe actividad maliciosa. Un desastre absoluto.

La inacción de Microsoft ante una amenaza crítica

Evidentemente, al tratarse de un fallo tan grave, uno esperaría que la maquinaria de Redmond se pusiera a trabajar en un parche de emergencia. Sorprendentemente, no ha sido así. Esta vulnerabilidad fue detectada e identificada en marzo de 2026. Han pasado meses desde el aviso oficial.

A pesar de las notificaciones de seguridad, Microsoft no ha solucionado el agujero. La compañía mantiene un discurso férreo asegurando que las medidas actuales, como los tiempos de espera de autorización o los bloqueos tras intentos repetidos, son suficientes para protegerte. Los vídeos del investigador demostrando el hackeo dicen justo lo contrario.

Es decir, la empresa nos pide que confiemos en una arquitectura rota a cambio de disfrutar de funciones IA exclusivas de Copilot+, como la generación de imágenes local, subtítulos en tiempo real o efectos de desenfoque en videollamadas. El clásico intercambio de privacidad por comodidad, pero esta vez con tu cuenta bancaria de por medio.

Personalmente, creo que los beneficios de esta IA no compensan ni de lejos los riesgos de tener un espía vulnerable instalado de fábrica. La pelota está ahora en el tejado de Microsoft y de los usuarios corporativos, que seguramente bloquearán esta función desde el minuto uno. Veremos si la presión de la comunidad obliga a la compañía a rediseñar Recall desde cero antes de que un malware lo convierta en un problema global.

Me dedico al SEO y la monetización con proyectos propios desde 2019. Un friki de las nuevas tecnologías desde que tengo uso de razón.

Estoy loco por la Inteligencia Artificial y la automatización.