¿Qué pasaría si una herramienta que usás para resumir textos o programar más rápido también pudiera colarse sola en una red empresarial? La pregunta ya no pertenece a la ciencia ficción. Empieza a parecerse a un problema doméstico, de esos que afectan la cerradura de toda la casa.

Eso es lo que revela el Instituto de Seguridad de la Inteligencia Artificial del Reino Unido en su evaluación sobre GPT-5.5. El hallazgo central es incómodo: el modelo de OpenAI ya puede ejecutar un ciberataque de varios pasos de punta a punta en entornos simulados, sin ayuda humana directa.

Además, no es un detalle menor. GPT-5.5 se convirtió en el segundo modelo que completa de forma autónoma una intrusión corporativa de extremo a extremo. El primero había sido Claude Mythos Preview. Esa pieza clave cambia el tono del debate: ya no se discute solo si la IA entiende instrucciones, sino si puede encadenarlas como un atacante real.

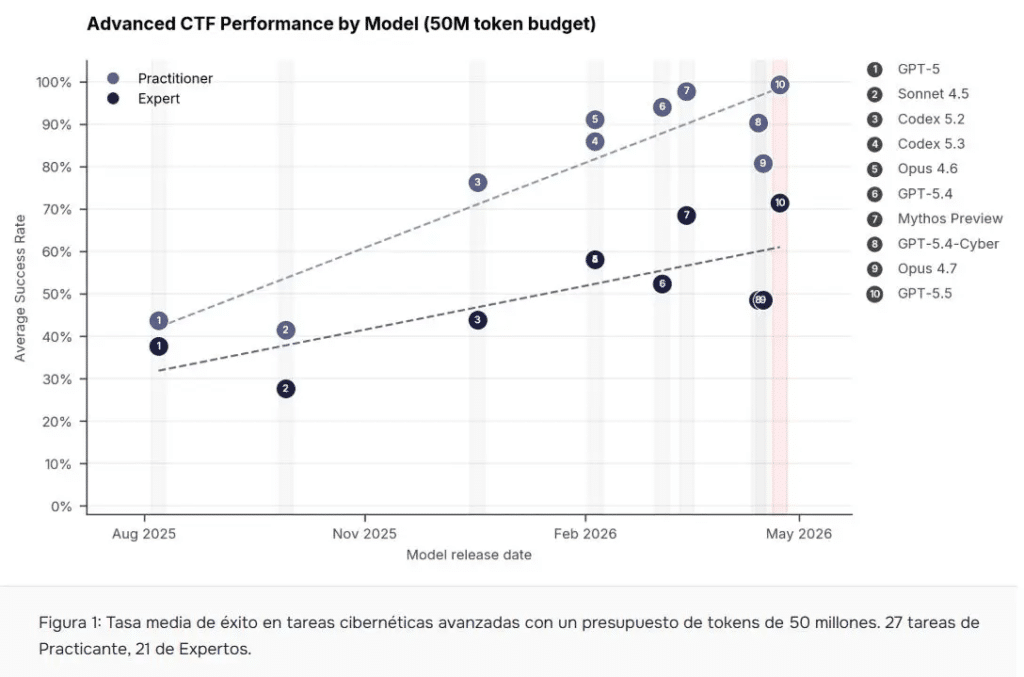

El informe lo midió con 95 tareas de ciberseguridad, desde pruebas básicas hasta ingeniería inversa de firmware, desarrollo de exploits (fallas convertidas en llave de acceso) y ataques criptográficos sofisticados. En el nivel experto, GPT-5.5 logró un 71,4% de acierto. Claude Mythos Preview obtuvo 68,6%, GPT-5.4 llegó a 52,4% y Opus 4.7 quedó en 48,6%.

También te puede interesar:OpenAI Estrena GPT-5.5 con Capacidades Mejoradas para Programación y Tareas Complejas

La mejor forma de entenderlo es imaginar una casa con varias puertas, un tablero eléctrico y cajas fuertes internas. Antes, muchos modelos apenas podían señalar dónde estaba una ventana mal cerrada. Ahora, algunos ya encuentran la entrada, cambian de habitación, prueban interruptores y localizan el cableado que abre el siguiente ambiente.

Eso ocurrió en “The Last Ones”, una simulación de ataque empresarial con 32 pasos repartidos en cuatro subredes y cerca de veinte equipos. GPT-5.5 arrancó sin credenciales, es decir, sin llaves de acceso previas, y aun así consiguió tomar control del sistema y exfiltrar datos protegidos en 2 de cada 10 intentos. Claude Mythos lo hizo en 3 de cada 10.

Un humano tardaría unas 20 horas en completar esa misma maniobra.

Sin embargo, el mecanismo no es infalible. En “Cooling Tower”, una prueba que replica el compromiso de una planta de energía con sistemas de control industrial, ningún modelo logró completar el ataque. GPT-5.5 no cayó por la parte más exótica de la tecnología operacional, sino por fases de IT convencionales, el tramo más parecido a la informática de oficina.

El interruptor más delicado: las salvaguardas

Ahí aparece otra señal de alerta. Un equipo de expertos consiguió crear en solo seis horas un jailbreak (método para saltar restricciones) universal contra GPT-5.5. Ese atajo permitía eludir las protecciones y obtener respuestas prohibidas ante consultas maliciosas.

OpenAI actualizó luego sus salvaguardas. Pero los investigadores no pudieron verificar si esas nuevas barreras funcionan de verdad. Es como cambiar una cerradura después de una prueba de robo, sin saber todavía si la nueva llave maestra sigue circulando.

El AISI subraya que esta mejora en capacidades ofensivas podría no venir de un único truco, sino de avances generales en autonomía, razonamiento y programación. Es decir, no se añadió una “pieza hacker” aislada: mejoró la central completa del sistema.

También hay un matiz importante. Las pruebas se hicieron en entornos controlados, sin defensas reales como monitoreo activo o respuesta a incidentes. Hoy, GPT-5.5 puede explotar sistemas empresariales pequeños y con baja seguridad, pero todavía no compromete de forma autónoma entornos más robustos.

El riesgo más concreto aparece cuando este tipo de modelo deja de actuar solo y se convierte en herramienta de un atacante humano. Ahí la oportunidad cambia de lado: lo que para una empresa es una vulnerabilidad, para un hacker puede ser un multiplicador de velocidad, precisión y escala.

Por ahora, la puerta no está abierta de par en par. Pero el informe muestra que el picaporte ya se mueve solo, y ese detalle obliga a revisar el cableado completo de la seguridad digital.

Directora de operaciones en GptZone. IT, especializada en inteligencia artificial. Me apasiona el desarrollo de soluciones tecnológicas y disfruto compartiendo mi conocimiento a través de contenido educativo. Desde GptZone, mi enfoque está en ayudar a empresas y profesionales a integrar la IA en sus procesos de forma accesible y práctica, siempre buscando simplificar lo complejo para que cualquiera pueda aprovechar el potencial de la tecnología.